Cybersécurité

Présentation

La conception moderne des systèmes industriels et de commande les rend de plus en plus vulnérables aux cyberattaques :

-

Ils intègrent des technologies grand public.

-

Ils sont de plus en plus connectés.

-

Ils sont accessibles à distance.

-

Leur position stratégique dans les process industriels séduit les pirates.

En outre, les objectifs en matière de cybersécurité sont différents de ceux d'un système informatique classique. Pour sécuriser une installation industrielle, il convient de bien cerner ces différences. Trois caractéristiques fondamentales doivent être considérées :

-

Disponibilité du système : comment faire en sorte que le système reste opérationnel ?

-

Intégrité des données : comment préserver l'intégrité des informations ?

-

Confidentialité : comment éviter la fuite d'informations ?

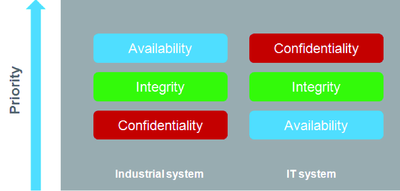

Les priorités dans un système industriel et un système informatique classique sont différentes, comme le montrent les schémas suivants :

Pour atteindre ces objectifs de sécurité, la bonne pratique consiste à adopter une approche de « défense en profondeur » adéquate.

Pour s'assurer que vos produits Pro-face sont sécuritaires et protégés, nous vous recommandons

de mettre en œuvre les pratiques optimales suivantes relatives

à la cybersécurité. Respecter les recommandations peut

aider à réduire de façon significative le risque relatif

à la cybersécurité de votre entreprise. Pour les recommandations,

consultez l'URL suivante :

https://www.pro-face.com/trans/en/manual/1087.html

Ce produit nécessite que le mot de passe de connexion soit défini afin de réduire les risques d'accès non autorisé, d'intrusion et d'infection de logiciels malveillants. Consultez Au premier démarrage.

| Phase | Phase de configuration | Phase d'opération | Phase d'entretien |

| Autorité | Compte d'administrateur | Compte d'utilisateur | Compte d'administrateur |

Utilisez ce produit dans un environnement qui prend en compte les éléments ci-dessus pour réduire les risques de sécurité.